xm7812電子煙集成電路是一款廣泛應用于電子煙控制板上的核心芯片,負責電池管理、霧化器驅動、保護控制及用戶交互等功能。對于電子煙產品的研發、維修或深入學習而言,獲取其官方數據手冊至關重要。

數據手冊的重要性

數據手冊是理解和使用xm7812芯片的權威技術文檔,通常包含以下關鍵信息:

- 電氣特性:工作電壓范圍、電流參數、引腳定義。

- 功能描述:芯片的詳細功能模塊說明,如PWM輸出、充電管理、短路保護等。

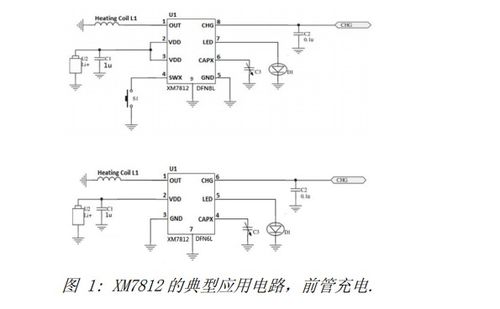

- 應用電路:典型的參考設計電路圖,是設計產品的核心參考。

- 封裝信息:芯片的物理尺寸與引腳排列,用于PCB設計。

- 安全規范:工作溫度范圍、靜電防護等可靠性信息。

如何免費獲取數據手冊

由于xm7812可能是一個型號代碼或特定廠商的內部編號,直接搜索“xm7812 datasheet”可能無法找到官方文檔。建議通過以下途徑免費查找和下載:

- 聯系供應商或制造商:最可靠的途徑。如果您是從電子元器件分銷商(如立創商城、貿澤電子)或方案商處購買該芯片,可直接向其技術支持索取。

- 使用專業元器件搜索引擎:

- AllDatasheet:國際知名的免費數據手冊搜索引擎,收錄海量型號。嘗試輸入“xm7812”或可能的完整型號進行搜索。

- 玄鐵芯、半導小芯:國內優秀的芯片查詢平臺,對國產芯片和行業專用芯片覆蓋較好,可嘗試在此查詢。

- 電子技術論壇與社區:在如“電子工程世界”、“21IC電子網”等論壇的對應版塊發帖求助,或使用站內搜索功能,常有工程師分享相關資料。

- 拓寬搜索關鍵詞:如果“xm7812”搜索結果有限,可以嘗試:

- 觀察芯片實物上的絲印,尋找可能的主型號或品牌Logo。

- 搜索“電子煙 控制IC datasheet”或“Vape MCU datasheet”等更通用的關鍵詞,在相關文檔中尋找類似功能的芯片進行參考。

重要提醒

- 確認型號準確性:確保芯片型號準確無誤,一個字母或數字的差異可能對應完全不同的芯片。

- 警惕非官方來源:從非官網或論壇下載的數據手冊,請注意甄別其準確性與時效性,以官方或權威分銷商提供的最新版本為準。

- 知識產權:數據手冊通常受版權保護,請僅用于個人學習或產品開發參考,尊重知識產權。

通過上述方法,您有很大機會免費找到所需的xm7812集成電路數據手冊,為您的項目開發或技術研究奠定堅實基礎。